|

|

网吧疯狂掉线抢修

转帖

这个可能有点老,但希望对大家有帮助

一、故障现象

赶到网吧现场,里面人挺多的,但因为网络状态不好,反响很大。一会儿这边有人喊掉线,一会儿那边有人叫卡死了。网吧老板一脸的无奈。

首先打开一台客户机,PING了一下路由和网关,发现网络极不稳定,掉包现象非常严重,网络延时在1500ms到4000多ms之间波动,大家可想而知,就这样的网络速度,玩网络游戏会是什么样的感觉。

在收费机上,通过万象计费软件服务端,使用“查看当前任务列表”功能,发现有多台客户机的进程中有不明程序。很明显,这些机器感染了病毒,这些病毒在局域内部大肆地进行传播,导致网络产生风暴,使得整个局域网速度被拖慢下来。大家也都知道,近来网络蠕虫病毒太多太厉害,已然泛滥成灾,成为社会一大公害。

使用“Arp –a”命令进一步检查发现,在局域内部存在ARP欺骗现象。

另据网吧老板自己介绍说,有时打开网站就会在系统进程中看到一个“11.exe”的程序,并演示给我们看,打开一个音乐网站后,我们在任务管理器中看到出现了“11.exe”进程。

二、基本情况

该网吧共有机器100多台,客户机系统采用WINDOWS XP SP2版,游戏对比更新服务器采用的是WINDOWS SERVER 2003,游戏更新软件采用的是迅闪4.7版,全套系统是由某网维公司制作的。

所有机器均采用固定IP地址的方式。客户机硬盘共分三个分区,C盘为系统分区,D盘为游戏分区,E盘为备份分区,系统采用冰点6.0单机版进行保护,只保护C盘和E盘,D盘游戏盘不保护,由游戏更新软件同服务器进行对比。

在客户机的启动项里,有一个RUN.VBS的快捷方式,是指向“D:\游戏菜单\RUN.VBS”的,系统制作者用它来开机执行一些管理程序。这一点为我们提供了一点方便,可以直接在服务器上进行修改这个RUN.VBS文件的内容,再通过迅闪客户端同步到各客户机上去。

三、IP绑定

对付ARP病毒欺骗,目前最好的方法是进行IP与MAC地址的绑定,最好是双向绑定,即在客户机上绑定路由器的IP和MAC地址,同时在路由器里也绑定每台客户机的IP和MAC地址。

(一)首先对客户机进行路由器IP和MAC地址的绑定。

在客户机上,运行CMD命令,进入命令控制台,输入“arp –a”命令,可以看到第一行“192.168.0.1”这个IP地址后面对应的MAC地址就是路由器的IP和MAC地址。

我们修改服务器上的“游戏菜单”里的RUN.VBS这个文件,在其中加上绑定路由器IP和MAC地址的代码,代码如下:

Dim shell

Set shell=Wscript.createobject("wscript.shell")

a=shell.run ("route change 0.0.0.0 mask 0.0.0.0

192.168.0.1",0)

gw="192.168.0.1"

mac="00-d0-f8-88-55-8d"

Set objShell=CreateObject("WScript.Shell")

objShell.Run "arp -s "+gw+" "+mac

这样修改后,客户机在运行迅闪调用程序后,会将此VBS文件同步到客户机的“D:\游戏菜单”下,在下次开机时就会自动运行这个更新了的VBS文件,从而进行了路由器IP和MAC地址的绑定。

(二)接着在路由上器上对每台客户机进行IP和MAC地址的绑定。

首先我们下载一个工具软件——超级网管(SuperLANadmin),我们利用它来查看局域内所有机器的IP和MAC地址。

将网吧内所有机器全部打开,运行超级网管,单击左侧的“扫描网络”即可将所有打开的机器的IP和MAC地址获取到。如图1所示。

接下来就是根据这些获取到的IP和MAC地址进行绑定了,将它们一一填入到路由器中去。该网吧使用的路由器是TL-R480T,具有静态IP地址绑定功能。

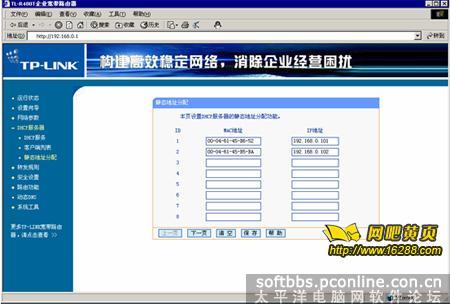

在旁边再打开一台机器,进入路由器的设置界面,点击左侧的“静态地址分配”功能,在右侧逐行填入每台机器的MAC地址和对应的IP地址,如图2所示。

做这件事情,最好两个人合作进行,一人负责报地址,一人负责录入。并且,两人要配合好,不可填写错误。每页可填写8行,填完后一定要先单击“保存”按钮,将这8个IP和MAC地址保存进去,然后再单击“下一页”来填写下8个IP和MAC地址。大家切记,每填完一页都要先保存一下,免得前功尽弃。我就犯过这个错误,曾经一口气地把几十个MAC地址和IP地址填进去,回头却发现除最后一页保存了外,其他页均空空如也,差点晕倒呀!如此按序进行,直到把所有机器的MAC地址和IP地址全部填写进去并保存。

至此,IP和MAC地址双向绑定工作完成。但需要将路由器重启才能生效,于是,将网吧内路由器和所有交换机均断电一分钟后再通电,所有客户机重启一遍,网络状态恢复正常。继续观测一段时间,没有发现异常现象。 |

|